# 什么是 PT Network Attack Discovery

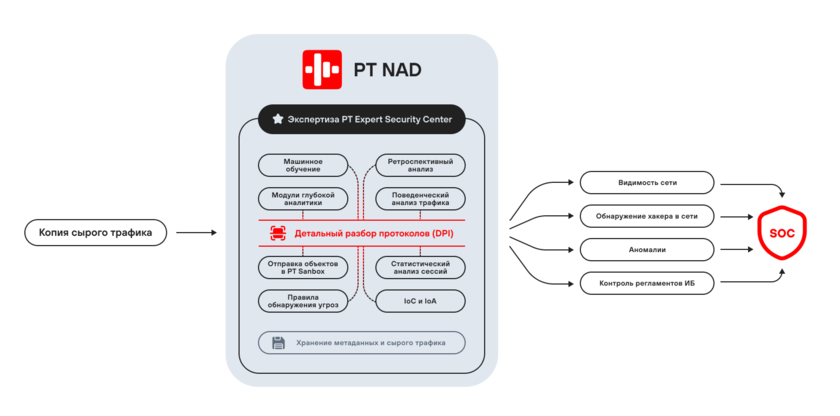

PT Network Attack Discovery 是一种网络检测和响应 ( NDR/NTA ) 系统,用于检测网络外围和内部的攻击。该系统使隐藏的威胁可见,即使在加密流量中也能检测可疑活动,并帮助调查事件。

# 提供网络可见性

PT NAD 可识别超过 85 种协议,并解析 30 种最常见的协议,最高可达 L7 级别。全面了解基础设施中正在发生的情况,以确定引发攻击的安全缺陷。

# 检测隐藏的威胁

该系统自动检测攻击者渗透网络的企图,并根据各种指标识别基础设施上的黑客存在,包括黑客工具的使用以及向攻击者服务器传输数据。

<img src="https://www.shyosec.com/img/PTNAD_KV_opt_Copy.png" alt="img" style="zoom:67%;" />

# 使 SOC 更有效

PT NAD 为安全运营中心提供完整的网络可见性:了解攻击是否成功、重建杀伤链并收集证据。为此,PT NAD 存储元数据和原始流量,帮助快速查找会话并识别可疑会话,并支持流量导出和导入。

# PT NAD 用户可以在单个源中查看威胁数据

借助新版本的 PT NAD,您可以使用新的分析模块检测攻击,收集有关网络主机的最新信息,并在单个源中集中了解检测到的威胁。

# 检测东 / 西流量中的恶意活动

PT NAD 分析北 / 南和东 / 西流量,并检测横向移动、利用漏洞的尝试以及针对域和内部服务上的最终用户的攻击。

# PT NAD 检测

-

# 加密流量中的威胁

借助高级分析,PT NAD 可以查明 TLS 或自定义协议隐藏的恶意软件。

-

# 横向运动

PT NAD 通过观察攻击者参与侦察、远程命令执行以及 Active Directory 和 Kerberos 攻击的行为来检测攻击者扩大其存在的企图。

-

# 使用黑客工具

PT 专家安全中心 (PT ESC) 调查复杂的攻击、不断探索新的威胁并监控黑客活动。有了这些知识,专家们就可以创建 PT NAD 规则来检测所有正在运行的流行黑客工具。

-

# 利用漏洞

我们独特的漏洞数据库不断更新有关新漏洞的数据,包括尚未包含在 CVE 数据库中的漏洞。结果:PT NAD 在创纪录的时间内检测到利用尝试。

Positive Technologies 是 **MAPP 成员。** 我们收到有关 Microsoft 产品中的零日漏洞的信息。这就是 PT NAD 的客户更快获得保护的原因。

-

# 恶意软件活动

PT NAD 检测网络上的恶意软件活动。黑客可以轻松地从防病毒扫描仪中隐藏恶意软件,但隐藏其网络足迹却要困难得多。通过分析网络活动,PT NAD 帮助定位威胁。

-

# 过去的袭击

每次更新 PT NAD 数据库以应对新的网络威胁时,系统都会回顾性检查流量。即使是以前未知的威胁也不会被忽视。

-

# 恶意规避安全工具

PT NAD 检测攻击者用来窃取数据、与 C&C 服务器通信以及向安全工具隐藏其活动的 DNS、HTTP、SMTP 和 ICMP 隧道。

-

# 连接到自动生成的域

PT NAD 中的机器学习可识别与借助域生成算法 (DGA) 创建的域名的连接。这有助于检测使用 DGA 维持与攻击者的 C&C 服务器连接的恶意软件。

-

# 不遵守信息系统政策

PT NAD 可检测大公司安全策略通常禁止的弱密码、未加密数据传输、VPN 隧道、TOR、远程访问实用程序、代理和信使。

# PT NAD 如何映射到 MITRE ATT&CK

了解网络检测和响应系统 PT Network Attack Prevention 如何识别 MITRE ATT&CK 中描述的 117 种对手技术。

# 甚至可以检测经过修改的恶意软件

PT NAD 会针对所有危险威胁发出警报,甚至检测恶意软件的修改版本。为了描述全方位的网络威胁,我们的专家不断探索最新的恶意软件样本和黑客工具、技术和程序。他们创建的每条规则都涵盖整个恶意软件家族。

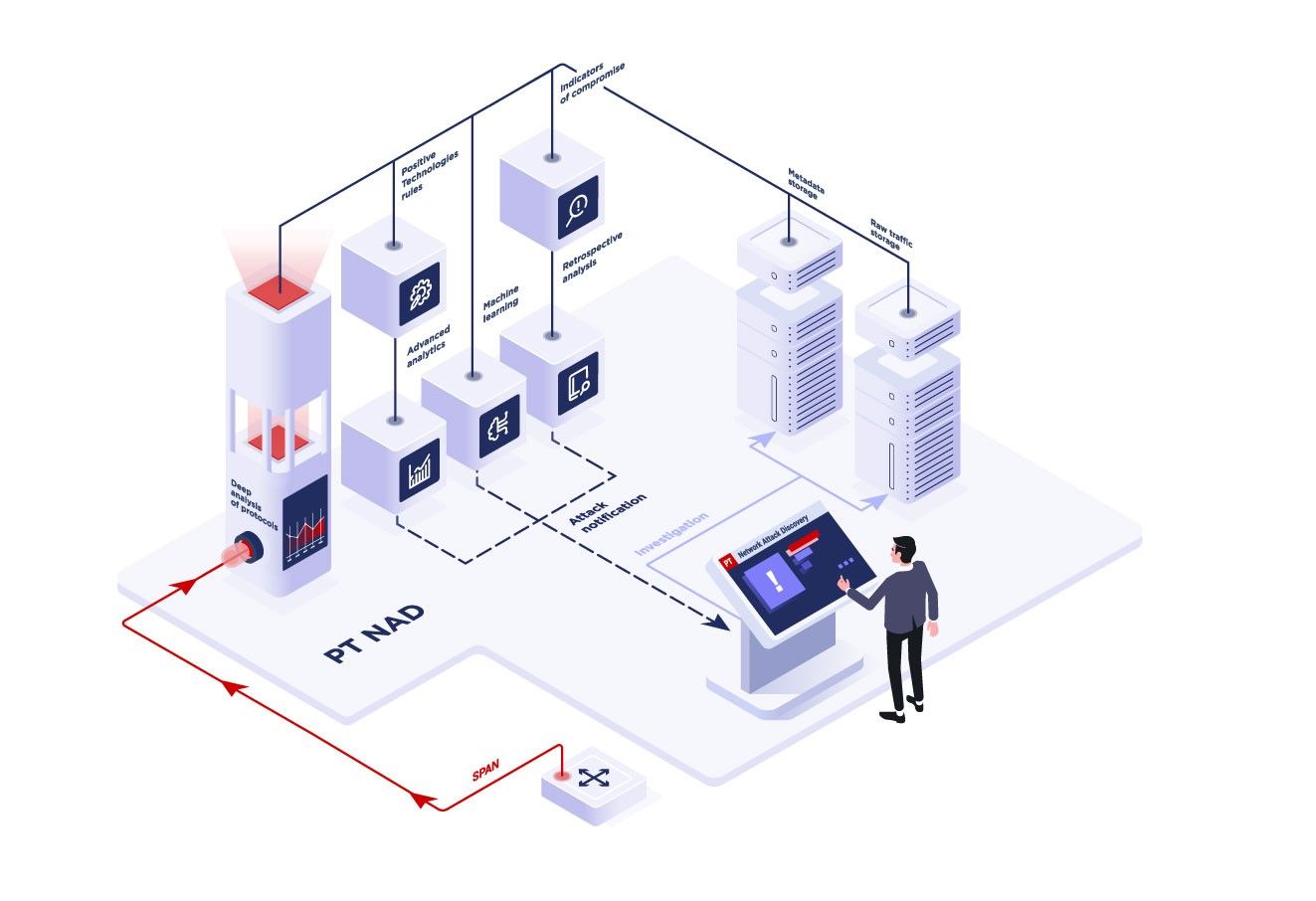

# 怎么运行的

PT NAD 捕获并分析周边和内部基础设施的流量。这样可以在网络渗透的最早阶段以及在尝试在网络上站稳脚跟并发起攻击的过程中检测到黑客活动。

# 保持攻击的私密性

PT NAD 是一种本地解决方案。所有数据都存储在客户端基础设施上,永远不会离开公司边界。有关攻击和损害的信息不会传输到外部,从而最大限度地降低声誉风险。

# 用例

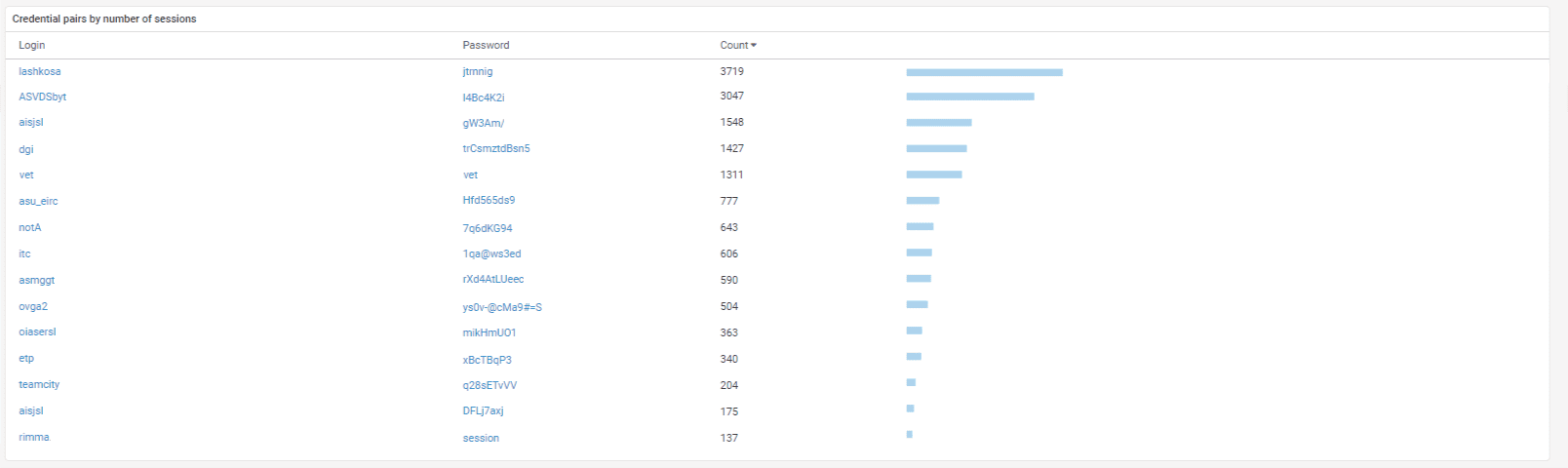

# 安全策略合规性

PT NAD 检测 IT 配置缺陷和不遵守安全策略的情况,否则可能为攻击者提供入侵途径。过滤器有助于快速识别以明文形式存储的凭据、弱密码、远程访问实用程序以及隐藏网络活动的工具。将感兴趣的过滤器固定在单独的小部件中以供快速参考。这是一个显示所有非加密密码的小部件:

# 检测外围和网络内部的攻击

凭借嵌入式机器学习技术、高级分析、独特的威胁检测规则、妥协指标和回顾性分析,PT NAD 可以在最早阶段以及攻击者侵入基础设施后检测到攻击。

PT 专家安全中心每周更新两次规则和危害指标。更新数据库不需要持续连接到 Positive Technologies 云。

高级分析模块可以识别复杂的威胁和网络异常。与攻击检测规则不同,它们考虑了攻击者行为的许多参数,并且不依赖于单个会话的分析。

# 攻击调查

由于 PT NAD 保存原始流量和会话数据的副本,取证调查人员可以:

- 本地化攻击。

- 重建杀伤链。

- 检测基础设施中的漏洞。

- 采取措施防止类似攻击。

- 收集恶意活动的证据。

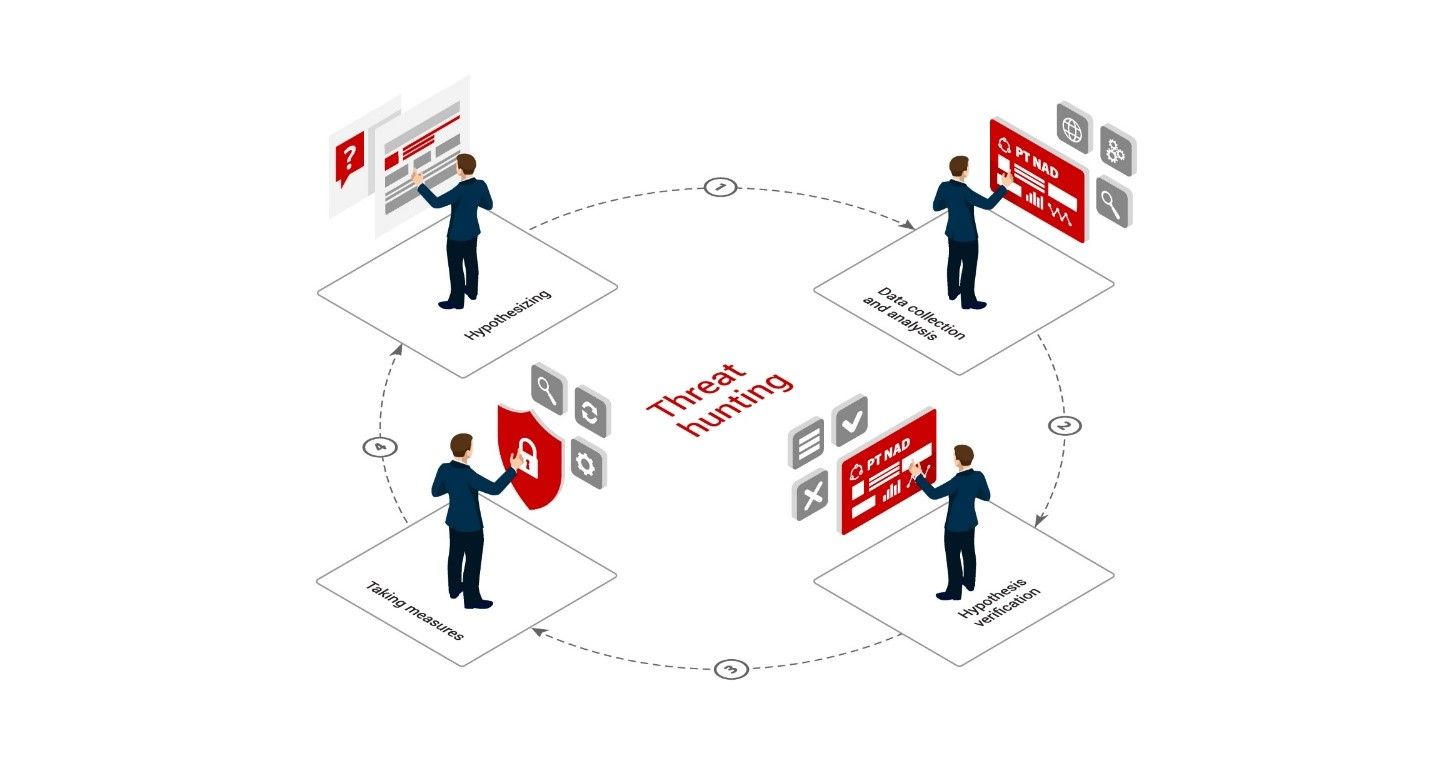

# 威胁狩猎

PT NAD 非常适合威胁搜寻和检测标准网络安全工具遗漏的隐藏威胁。拥有必要技能和基础设施特定知识的安全分析师可以凭经验检验假设。因此,PT NAD 可以确定是否确实存在黑客组织、内部威胁或数据泄露,如果假设得到证实,则可以采取相应的主动措施。

# 主要特征

攻击检测

系统通知事件并自动评估它们的危险程度。仪表板提供有关所有攻击的关键信息:攻击数量、类型、危险程度以及发生时间。单击可查看任何攻击的详细信息。

# 与 SIEM 和沙箱解决方案集成

通过利用强大的集成支持,用户可以管理事件并检测文件流量中的恶意内容。

# 下载地址

PT Network Attack Discovery 11.0

完整安装包

ovf 版本